Un logiciel malveillant de 500 dollars par mois, baptisé "Cthulhu Stealer", cible les utilisateurs de macOS et vole des données sensibles

Un nouveau logiciel malveillant voleur d'informations cible Apple macOS a été révélé par des chercheurs en cybersécurité. Baptisé "Cthulhu Stealer", il a d'abord été proposé sous forme de logiciel malveillant en tant que service (MaaS) au prix de 500 dollars par mois à la fin de l'année 2023. Le MaaS permet à des personnes ayant des compétences techniques limitées de se livrer à des cyberattaques. Parmi les exemples notables de plateformes MaaS, citons BlackshadesZeusNymaimet Emotetqui ont été utilisées pour lancer divers types d'attaques, comme des chevaux de Troie bancaires, des réseaux de zombies et des ransomwares.

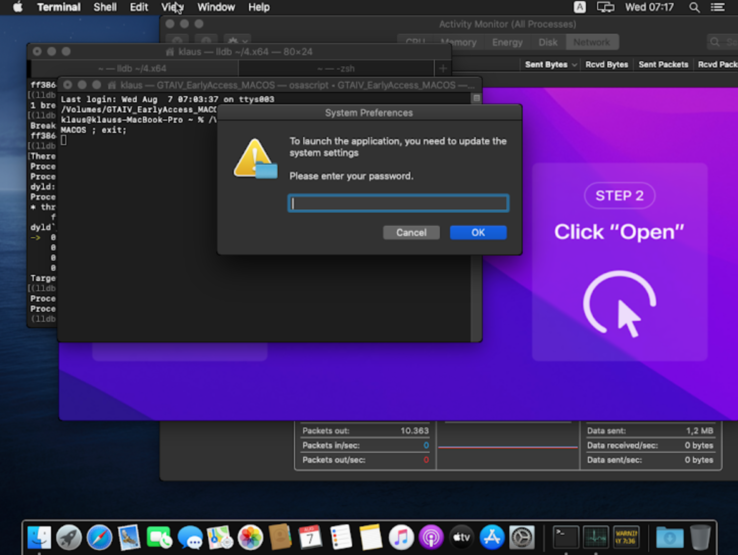

Cthulhu Stealer est un fichier image disque (DMG) déguisé Apple qui contient deux binaires, en fonction de l'architecture du système. Le logiciel malveillant est écrit en Golang et se fait passer pour des logiciels/applications vérifiés, tels que CleanMyMac, Grand Theft Auto IV et Adobe GenP.

Les utilisateurs qui en sont victimes sont invités à saisir leur mot de passe système et leur mot de passe MetaMask. Cthulhu Stealer récolte également des informations sur le système, des mots de passe du trousseau iCloud, des cookies de navigateur web et des données de Telegram de Telegram. Ces données volées sont ensuite compressées, stockées dans un fichier d'archive ZIP et exfiltrées vers un serveur de commande et de contrôle (C2). Les serveurs C2 ont souvent été utilisés dans le passé pour distribuer des logiciels malveillants. La cyberattaque SolarWinds 2020 ( ) en est un exemple est l'un de ces exemples, où la chaîne d'approvisionnement en logiciels de l'entreprise technologique a été compromise.

Le logiciel malveillant vole principalement des informations d'identification et des informations sur les portefeuilles de crypto-monnaies à partir de divers comptes en ligne. Selon les rapports, les individus responsables du développement et de la distribution de Cthulhu Stealer ne sont plus actifs dans le paysage de la cybercriminalité. Cela est probablement dû à des conflits internes au sein de leur organisation et à des accusations d'activités frauduleuses, ce qui a conduit à un bannissement permanent.

Pour se protéger, il est conseillé aux utilisateurs de ne télécharger des logiciels qu'à partir de sources fiables, d'éviter d'installer des applications non vérifiées et de maintenir leurs systèmes à jour avec les dernières mises à jour de sécurité. Apple a également annoncé son intention d'ajouter des mesures de sécurité supplémentaires à macOS Sequoia afin d'empêcher les utilisateurs d'outrepasser facilement les protections de Gatekeeper.

Source(s)

Top 10

» Le Top 10 des PC portables multimédia

» Le Top 10 des PC portables de jeu

» Le Top 10 des PC portables de jeu légers

» Le Top 10 des ordinateurs portables bureautiques

» Le Top 10 des PC portables bureautiques premium/professionnels

» Le Top 10 des Stations de travail mobiles

» Le Top 10 des Ultraportables

» Le Top 10 des Ultrabooks

» Le Top 10 des Convertibles

» Le Top 10 des Tablettes

» Le Top 10 des Tablettes Windows

» Le Top 10 des Smartphones

» Le Top 10 des PC Portables á moins de 300 euros

» Le Top 10 des PC Portables á moins de 500 euros

» Le Top 25 des meilleurs écrans d'ordinateurs