La vulnérabilité critique de Windows permet aux attaquants de contrôler totalement IPv6 dans le cadre de la menace CVE-2024-38063 - appliquez les correctifs du mois d'août dès maintenant

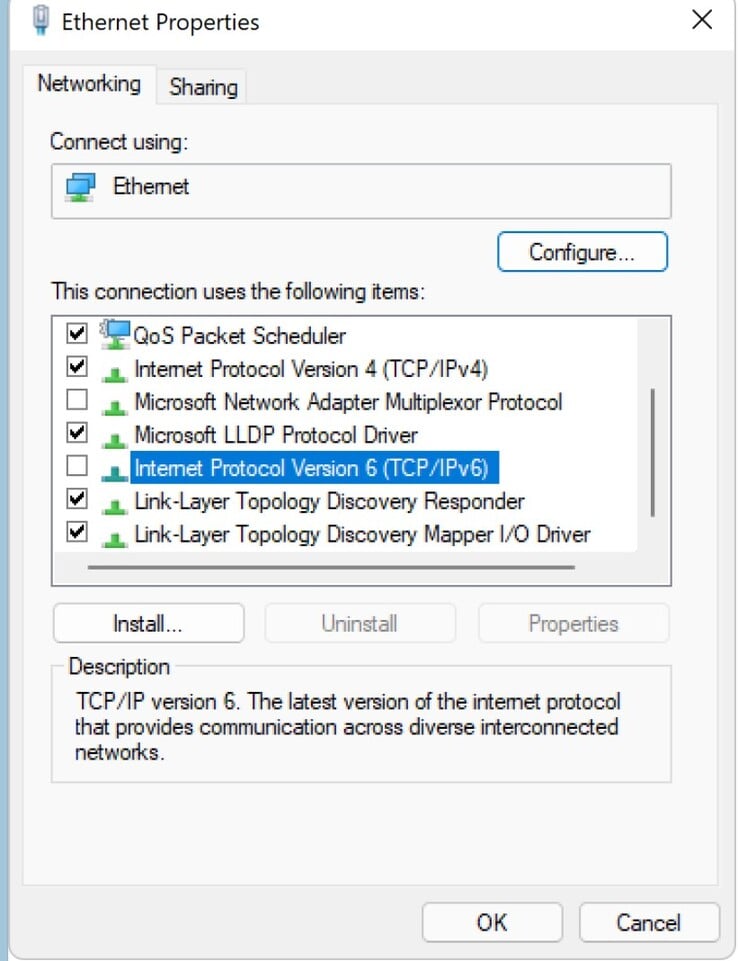

Microsoft a fourni des détails sur une vulnérabilité critique de la sécurité de Windows qui permet aux pirates d'exécuter des codes à distance sur IPv6, comme indiqué dans le guide MSRC CVE-2024-38063 ( ). Cela permet aux attaquants d'exécuter tout ce qu'ils souhaitent pour voler des informations et des données, surveiller les utilisateurs et causer des dégâts. Les utilisateurs des systèmes d'exploitation Windows concernés doivent appliquer immédiatement les correctifs August ou désactiver IPv6 dans le gestionnaire de périphériques de la carte réseau.

L'attaque "zéro-clic" est classée 9,8 par le Common Vulnerability Scoring System (CVSS 3.1), une vulnérabilité de sécurité extrêmement critique, car les attaquants n'ont pas besoin des comptes d'utilisateurs et des mots de passe des ordinateurs cibles. Les attaquants n'ont pas non plus besoin de l'intervention d'un utilisateur pour que la faille se produise.

Microsoft n'a pas divulgué tous les détails de cette vulnérabilité, signalée pour la première fois par Cyber KunLunen raison de la facilité avec laquelle les pirates peuvent utiliser ces informations pour créer des outils de piratage. Cependant, la société a indiqué que la vulnérabilité existe en raison d'un code mal écrit qui permet à une condition de sous-écoulement d'entier de se produire, ouvrant la porte à des attaques ce qui ouvre la porte à des attaques.

Les systèmes d'exploitation Windows concernés sont Windows Server 2008 à 2022, Windows 10 et Windows 11 (versions 32 et 64 bits). Une liste complète des systèmes d'exploitation Windows concernés ainsi que des liens vers les correctifs appropriés du mois d'août 2024 sont publiés dans le document MSRC CVE-2024-38063 guidance.

Tous les utilisateurs de Windows doivent immédiatement installer le correctif de sécurité August 2024 ou désactiver IPv6.

Top 10

» Le Top 10 des PC portables multimédia

» Le Top 10 des PC portables de jeu

» Le Top 10 des PC portables de jeu légers

» Le Top 10 des ordinateurs portables bureautiques

» Le Top 10 des PC portables bureautiques premium/professionnels

» Le Top 10 des Stations de travail mobiles

» Le Top 10 des Ultraportables

» Le Top 10 des Ultrabooks

» Le Top 10 des Convertibles

» Le Top 10 des Tablettes

» Le Top 10 des Tablettes Windows

» Le Top 10 des Smartphones

» Le Top 10 des PC Portables á moins de 300 euros

» Le Top 10 des PC Portables á moins de 500 euros

» Le Top 25 des meilleurs écrans d'ordinateurs