Lors de la conférence Black Hat USA 2024, le chercheur Alon Leviev de SafeBreach alon Leviev a présenté une attaque qui manipule un fichier XML de liste d'actions pour pousser un outil "Windows Downdate" qui contourne toutes les étapes de vérification de Windows et le Trusted Installer. L'outil peut également manipuler Windows pour confirmer que le système est entièrement mis à jour.

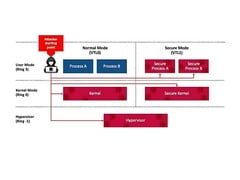

Le processus de mise à jour de Windows a déjà été compromis par le passé. Publié en 2023, le BlackLotus UEFI Bootkit comprend des capacités de rétrogradation qui utilisent des vulnérabilités dans l'architecture de mise à jour de Windows. À l'instar de la méthode présentée par Leviev, le BlackLotus Bootkit rétrograde divers composants du système afin de contourner les verrous VBS UEFI. Un acteur de la menace peut alors utiliser des attaques "zero-day" d'escalade de privilèges sur un système précédemment mis à jour. Dans un billet de blog sur SafeBreach, Leviev a déclaré : "J'ai découvert plusieurs façons de désactiver la sécurité basée sur la virtualisation de Windows (VBS), y compris ses fonctions telles que Credential Guard et Hypervisor-Protected Code integrity (HVCI), même lorsqu'elles sont appliquées avec des verrous UEFI. À ma connaissance, c'est la première fois que les verrous UEFI de VBS sont contournés sans accès physique"

Leviev a informé Microsoft de ces vulnérabilités en février de cette année. Cependant, Microsoft est toujours en train de développer une mise à jour de sécurité pour révoquer les systèmes VBS obsolètes et non corrigés. Microsoft prévoit également de publier un guide pour "fournir aux clients des mesures d'atténuation ou des conseils pertinents en matière de réduction des risques dès qu'ils seront disponibles" Ces conseils sont nécessaires car, selon M. Leviev, ces attaques sont indétectables et invisibles. Pour en savoir plus ou pour voir l'exploit en action, veuillez consulter les ressources ci-dessous.

Top 10

» Le Top 10 des PC portables multimédia

» Le Top 10 des PC portables de jeu

» Le Top 10 des PC portables de jeu légers

» Le Top 10 des ordinateurs portables bureautiques

» Le Top 10 des PC portables bureautiques premium/professionnels

» Le Top 10 des Stations de travail mobiles

» Le Top 10 des Ultraportables

» Le Top 10 des Ultrabooks

» Le Top 10 des Convertibles

» Le Top 10 des Tablettes

» Le Top 10 des Tablettes Windows

» Le Top 10 des Smartphones

» Le Top 10 des PC Portables á moins de 300 euros

» Le Top 10 des PC Portables á moins de 500 euros

» Le Top 25 des meilleurs écrans d'ordinateurs

![NTDev a réussi à faire fonctionner Windows 11 sur l'iPhone 15 Pro, mais c'est lent (Source de l'image : Apple et Microsoft [édité])](fileadmin/_processed_/3/d/csm_Windows-11-on-iPhone_81724f01d3.jpg)